Studio Tarantelli > Articoli Informatica > Sicurezza > Non basta la crittografia end to end per la sicurezza dei dati

Non basta la crittografia end to end per la sicurezza dei dati

Molti software ed applicazioni vantano di essere sicure perché utilizzano la crittografia end to and, ovvero una metodologia di cifratura che permette di leggere le informazioni trasmesse da un mittente ad un ricevente solo a chi effettivamente possiede la chiave per decifrarle.

Ovviamente l'utilizzatore di queste applicazioni non si accorge di questa tecnologia perchè essendo identificato mediante autenticazione vede le informazioni "in chiaro".

Alcune delle più famose applicazioni che utilizzano questa metodologia di sicurezza sono WhatsApp, Messenger, Telegram, etc. per la messaggistica istantanea e quasi tutti i sistemi cloud backup o storage.

In questo articolo viene indicato senza utilizzare tecnicismi e cercando di semplificare al massimo il linguaggio il perché ad oggi non è sufficiente avere solo un sistema di crittografia end to end per garantire la sicurezza dei dati. Allo stesso modo si vuole esortare il lettore a rivolgersi ad un consulente informatico nella scelta di sistemi di sicurezza e non improvvisarsi in campi tecnici complessi pieni di sigle ed acronimi, visto che in ballo c’è la sicurezza dei dati.

Come avviene il furto dei dati

In questo sito web si è già parlato molti anni fa sulle problematiche dovute ad attacchi informatici e su come avvengono, ma in questo articolo si vuole illustrare che nonostante si siano utilizzate soluzioni fino a poco tempo fa valide, queste risultano insufficienti se non vengono aggiornate.

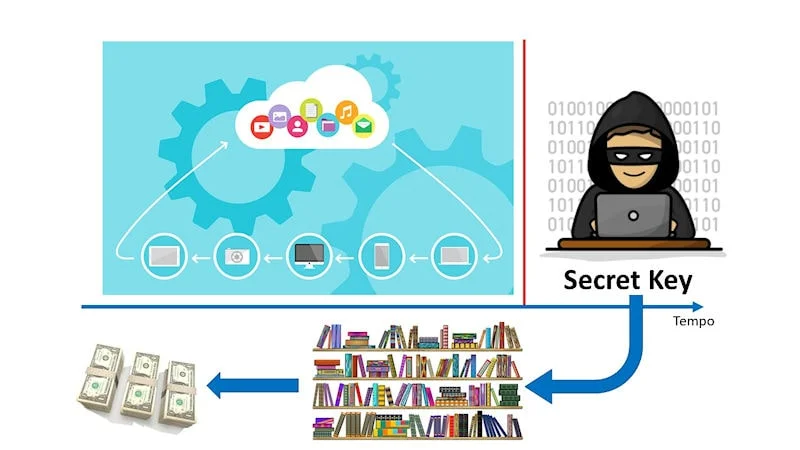

L'immagine posta in alto a questo articolo identifica proprio un classico esempio di vulnerabilità e di furto dei dati.

I sistemi informatici negli anni sono diventati sempre più sicuri e grazie alla crittografia end to end spesso i dati sono indecifrabili, ma si è scoperto che il sistema di cifratura è vulnerabile laddove si riesce a captare la chiave privata di sicurezza utilizzata nel trasferimento dei dati. Questo è dovuto al fatto che molti protocolli utilizzano chiavi cosiddette "long term" ed un malintenzionato prima o poi potrebbe scoprirle ed utilizzarle decifrando anche dati molto vecchi acquisiti (o rubati) molti anni prima.

Facciamo un esempio: un cloud che ha tutti i dati cifrati in modalità end to end fino a qualche anno fa poteva ritenersi sicuro anche se i server venivano violati, visto che il contenuto delle informazioni contenute erano illeggibili senza la chiave di crittografia privata.

Ora questo malintenzionato partendo da tale concetto, invece di disfarsi subito del contenuto crittografato acquisito, decide di mantenerlo per il futuro. A questo punto si mette all’opera finché non riesce ad intercettare la chiave di cifratura del server (anche cloud) in questione e laddove questa sia sempre la stessa (o utilizzata da molto tempo) c’è un’alta probabilità che venga rilevata ed in questo caso riesce a decifrare tutto il contenuto passato.

Quindi il problema non è che questo malintenzionato riesce a leggere solo il contenuto presente di una email o messaggio istantaneo, il che è già una cosa molto grave per la sicurezza dei dati, ma che tale tecnica gli permetta di venire a conoscenza delle informazioni acquisite o frugate molto tempo fa andando a ritroso.

Questo sarebbe un disastro per il titolare dei dati ed aprirebbe a scenari di furto di dati personali che al momento della violazione non era contestualizzabile come un data breach, perché i dati in quel momento risultavano sicuri e crittografati, ma in futuro non si può escludere che questi siano resi visibili, editabili e quindi venduti.

Lo scenario sopra descritto è apocalittico sia per i dati che per le persone!

Come proteggere i dati

Innanzitutto è fondamentale evitare uno scenario come quello sopra esposto qualora un malintenzionato riesca a decifrare una chiave di cifratura e soprattutto non deve assolutamente influire sui dati precedenti. Come farlo? Per realizzare questo è necessario utilizzare delle chiavi di sessione come avviene nel Perfect Forward Secrecy (PFS), che garantisce la riservatezza dei dati (passati) qualora venga compromessa e rilevata una chiave.

Con questa metodologia chiunque acquisisce dei dati crittografati ed in futuro volesse averne accesso, non riuscirebbe a decifrarne il contenuto.

Come sopra indicato non è intenzione dello scrivente entrare nei tecnicismi di sicurezza informatica dell’argomento che risultano piuttosto complessi, ma si vuole fornire solo qualche concetto in materia che risulti utile per l’utente.

Quando ci connettiamo ad un sito web, molti di questi oggi (per fortuna) utilizzano un protocollo di cifratura delle informazioni che comunemente viene identificato come HTTPS (Hypertext Transfer Protocol Secure). Questo protocollo TLS (Transport Layer Security) e precedentemente SSL (Secure Socket Layer) garantisce la sicurezza della connessione ad internet con il browser e protegge lo scambio di informazioni, così come richiesto ormai da diversi anni anche dai motori di ricerca come Google.

La versione TLS 1.3 attiva da pochi anni ha permesso di eliminare tutti quei protocolli di cifratura che non utilizzano il Perfect Forward Secrecy.

Anche l’AgID nella sua raccomandazione n. 471 del novembre 2020 indica chiaramente l’uso di protocolli lato server TLS 1.2 o superiori e per i client (PC) un browser aggiornato.

A giudizio dello scrivente è necessario che tutti utilizzino un protocollo TLS 1.3 per la sicurezza delle informazioni ed a maggior ragione nei casi in cui ci siano dati personali, giudiziali, sanitari, etc. Oggi tutti i siti internet hanno almeno un modulo di contatto e quindi uno scambio di informazioni personali, quindi occorre attenzione!

Con questo breve articolo si è voluto porre in evidenza in maniera molto semplice che non basta avere una crittografia end to end per garantire la sicurezza delle informazioni, bensì occorre adottare delle soluzioni aggiornate che possano realmente proteggere i dati, con l'obiettivo di utilizzare un modus operandi volto alla consapevolezza ed all'importanza dei dati personali.

Massimizzare la sicurezza delle informazioni è un must! Richiedi una consulenza per progettare e realizzare un sistema informatico idoneo e contattaci per richiedere un preventivo.

Se pensi che questo articolo sia utile ai tuoi amici, condividilo sui social network.

Aggiungi Studio Tarantelli al tuo feed di Google News.

20-05-2021

Autore: Mirko Tarantelli - Ingegnere delle Telecomunicazioni - consulente informatico e SEO - Data Scientist

© Tutti i diritti sono riservati. È vietato qualsiasi utilizzo, totale o parziale dei contenuti qui pubblicati.

- Come evitare le truffe online

- Protezione rete wifi

- Sicurezza conto corrente online

- Sicurezza dei dati

- Come tutelarsi da certificati e marchi di qualità falsi

- Come difendersi dal Cyberbullismo

- Verifica se il telefono è sotto controllo

- Perchè non utilizzare una rete wifi gratis pubblica

- Come utilizzare i social network

- Come rendere sicuro l'account Google per le APP

- Acquisti sicuri su Ebay ed Amazon

- Come disattivare la webcam del pc a livello software

- Cloud backup o cloud storage, quale scegliere?

- In quale Paese devono essere conservati i dati personali per il GDPR?

- Non basta la crittografia end to end per la sicurezza dei dati

- Sistema CIS: l'importanza delle informazioni classificate riservate

- Adeguamento NIS2 per aziende private e PA

- Videosorveglianza e Privacy: Cosa fare per la tutela dei tuoi dati personali

- NIS: Misure di Sicurezza di Base - Ottobre 2026

- E' lecito fotocopiare o scansionare un documento di riconoscimento? Parliamo di hotel e sicurezza!

- Documento di identità e firma digitale

- Gestione del Rischio Informatico