Studio Tarantelli > Articoli Informatica > Web marketing e SEO > protocollo HTTPS, sicurezza e SEO

Utilizzo del protocollo HTTPS, tra sicurezza e SEO

L’utilizzo di internet è ormai diffuso in tutto il mondo, ma tutto ciò che gira alla creazione di una struttura denominata appunto internet è molto complessa.

L’utilizzo di internet è ormai diffuso in tutto il mondo, ma tutto ciò che gira alla creazione di una struttura denominata appunto internet è molto complessa.

Tale architettura è basata sull’utilizzo di molteplici protocolli e suddivisi in diversi strati, ciascuno dei quali esegue una funzione ed ha dei compiti ben specifici.

Un protocollo non è altro che un insieme di regole standardizzate che hanno permesso di stilare delle istruzioni ben precise per lo svolgimento di tutte le applicazioni.

In questo articolo affrontiamo il protocollo HTTP e la sua variante HTTPS, che fanno parte dello strato di applicazione del modello (chiamato a volte pila) ISO/OSI e si vuole illustrare in maniera semplice le principali differenze, senza entrare troppo nei dettagli tecnici di funzionamento, progettazione, ecc…, ma fornendo un quadro chiaro per eseguire la scelta migliore per un sito web tra il protocollo originario e la sua versione "secure".

Il famoso motore di ricerca Google ha pubblicato un testo il giorno 6 agosto 2014 sull’importanza dell’utilizzo del protocollo HTTPS in luogo dell’HTTP, con una chiara indicazione di miglioramento del ranking per chi lo utilizza e quindi una importante novità sotto il profilo SEO.

L’articolo di Google pubblicato nel Webmaster Central Blog, esordisce con questa frase: “Security is a top priority for Google”, ovvero “La sicurezza è una priorità assoluta per Google”.

Questo non da spazio ad interpretazioni e dice chiaramente quali sono gli obiettivi per il motore di ricerca ed il testo prosegue con importanti informazioni sull’importanza della sicurezza su internet, nelle connessioni e nella ricerca.

Tra le best practices illustrate e che verranno dettagliate prossimamente dal blog, sono state diramate le prime linee guida sul tipo di crittografia da utilizzare, come la cifratura a 2048 bits, di non bloccare la scansione del sito HTTPS, ma utilizzare correttamente il file robots, e di testare il sito web se già utilizza il protocollo di sicurezza.

Come detto, lo scopo di questo articolo è quello di capire le reali differenze tra questi due protocolli, pertanto si lascia al lettore, la possibilità di consultare tale aggiornamento di Google, sulla sicurezza dei siti web con HTTPS.

Cosa rappresenta il protocollo HTTP

HTTP è un acronimo che significa Hyper Text Transfer Protocol, ovvero un protocollo di trasferimento ipertestuale ed è stato definito in due versioni 1.0 ed 1.1, basato sull’invio e risposta tra un sistema client ed uno server, che viene utilizzato per il trasferimento delle informazioni mediante il protocollo WWW.

Detto così può sembrare molto complesso, ma praticamente l’HTTP permette di eseguire il trasferimento di “entità” mediante richieste inviate da un client WWW e/o risposte inviate da un server WWW.

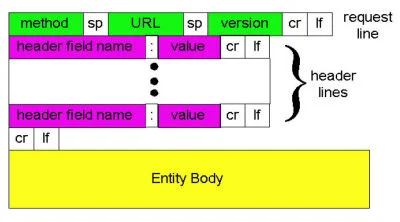

Un messaggio HTTP è formato da una intestazione chiamata header e da un corpo messaggio, chiamato body, separati da una linea vuota, come da immagine di esempio di seguito.

La differenza principale tra le due versioni del protocollo HTTP è che nella versione 1.0 si apre una connessione per l’invio di una singolo trasferimento di informazione e poi si richiude, mentre nella versione 1.1 si mantiene aperta la connessione per più trasferimenti.

La comunicazione è eseguita mediante l’ausilio di proxy, gateway e tunnel; questi nomi spesso sono utilizzati, ma per molti non è chiaro cosa fanno.

Il proxy riceve le richieste dal client e dopo averle opportunamente instradate, le riconsegna al client corrispondente.

Il gateway ha il compito di trasformare le richieste HTTP in richieste a server che utilizzano altri protocolli, come il CGI.

Il tunnel invece viene utilizzato in realtà aziendali ristrette che necessitano di ulteriore sicurezza mediante l’ausilio di firewall, che provvedono a filtrare le informazioni e renderle disponibili a chi ha le credenziali nella rete.

Il protocollo HTTP, oltre ad avere una intestazione ed un corpo dove viene inserita l’informazione, viene illustrata la funzionalità richiesta, come i metodi GET, POST, OPTION, DELETE, HEAD, PUT e TRACE.

Tralasciando i dettagli prettamente tecnici di queste funzionalità, con le modalità di invio delle richieste e le tipologie di risposte, si vuole introdurre l’evoluzione del protocollo di trasferimento di ipertesti, con l’ausilio della crittografia, ovvero il protocollo HTTPS.

Protocollo HTTPS ed i siti web

Inizialmente è stato descritto il protocollo nativo, come una struttura basata tra due sistemi: client e server.

La comunicazione in HTTP tra queste due entità è eseguita in chiaro, ovvero è possibile leggere chiaramente lo scambio delle informazioni e tutto il canale di comunicazione è chiaramente attaccabile da possibili malintenzionati.

L'innovazione di questa sicurezza sta nel fatto che sia il client, che il server si scambiano dei certificati che risultano crittografati in un percorso di comunicazione intellegibile per chiunque, a parte loro!

L'ultima lettera del protocollo HTTPS, ovvero la “S” sta per “secure”, ovvero sicuro e sfrutta un sistema inizialmente denominato SSL (Secure Sockets Layer), che garantisce la cifratura dei dati trasmessi e ricevuti su internet.

L'ausilio di questi protocolli è facilmente individuabile, perché nel dominio di un sito web appare il suffisso https://www.dominio.ext ed il browser normalmente identifica questa metodologia di navigazione con il simbolo di un lucchetto.

Ad oggi le banche, sistemi di pagamento online, alcuni siti di vendita su internet, utilizzano già questa metodologia di navigazione, che tutela gli utenti e garantisce una sicurezza maggiore, rispetto a quelle normalmente utilizzate.

HTTPS è un protocollo che integra il classico HTTP, con l’SSL e spesso denominato TLS (Transport Layer Security).

Cosa garantisce il protocollo HTTPS, rispetto a quello classico?

SSL garantisce, autenticazione, integrità e confidenzialità; queste sono tre caratteristiche comuni a tutti i protocolli di sicurezza ed utilizzati in altri ambiti, come le VPN.

L’autenticazione è data dalla sicurezza dell’identità dei soggetti che comunicano, l’integrità delle informazioni è la sicurezza che il dato inviato corrisponda a quello ricevuto e la confidenzialità è la protezione dei dati da utenti non autorizzati.

Gli algoritmi di cifratura sono di due tipologie, a chiave simmetrica o asimmetrica, dove nei primi utilizzano la stessa chiave per la codifica e decodifica, mentre i secondi utilizzano una chiave pubblica ed una privata.

Evitando di entrare nei vari protocolli che descrivono queste tre importantissime peculiarità, si afferma che l’ausilio di questa metodologia è l’arma più efficace per la sicurezza dei dati per lo scambio di informazioni.

L’unico punto su cui ci si vuole soffermare è sul certificato di identità, in quanto è il documento elettronico che associa l’identità di una persona con il trasferimento dell’informazione mediante il riconoscimento di una chiave pubblica.

Vantaggi e svantaggi SEO per i siti web

Per quanto concerne i vantaggi, sono tutti per la sicurezza e da oggi anche Google premierà tutti i siti web che dispongono del protocollo HTTPS.

Gli svantaggi principali sono dovuti al costo sicuramente più oneroso nei confronti di domini tradizionali, la non perfetta integrazione con browser obsoleti (molto vecchi) ed un maggior tempo per l’apertura delle pagine, in quanto lo scambio dei certificati e l’utilizzo di questo protocollo necessitano di più tempo e considerando che la velocità di caricamento di un sito web è tra i fattori SEO, occorrerà valutare anche questo aspetto per la scelta del server.

Personalmente si ritiene che pian piano tutti i siti web verranno migrati con questa tecnologia, al fine di massimizzare la sicurezza dei dati trasmessi nella rete, evitando il furto di informazioni riservate.

Per ulteriori informazioni è possibile contattarci telefonicamente alla nostra sede di Roma o mediante email.

Aggiungi Studio Tarantelli al tuo feed di Google News.

07-08-2014

Autore: Mirko Tarantelli - Ingegnere delle Telecomunicazioni - consulente informatico e SEO - Data Scientist

© Tutti i diritti sono riservati. È vietato qualsiasi utilizzo, totale o parziale dei contenuti qui pubblicati.

- Come uscire dalla crisi

- pubblicizzare la propria attività

- preventivo sito web - SEO

- trovare clienti su internet

- Professione SEO

- Dominio con protocollo HTTPS, sicurezza o scelta SEO?

- Come risparmiare sul costo dei PPC di Ads

- Cosa vogliono i miei clienti su internet?

- Non basta solo scrivere per la SEO

- Google Alert tra sicurezza e web marketing

- Come farti trovare dai tuoi potenziali clienti

- Perché l'autorevolezza è importante per il posizionamento di un sito web

- Come aumentare la visibilità di un sito web

- Crollo delle visite dei siti web su Google per AI Overview. Cosa fare?